보안 소프트웨어를 개발하는 맥아피(McAfee)가 북한이 살포하고 있는 악성 APK 파일을 입수하고 그 분석 결과를 자사 웹 사이트를 통해 13일(현지 시간) 공개했다. 맥아피에 따르면, 악성코드 배포에는 구글(Google)이 2009년 연말부터 시작한 단축 URL 생성 서비스 '구글 URL 쇼트너(Google URL Shortener)'가 사용된 것으로 확인됐다.

이미지 확대보기

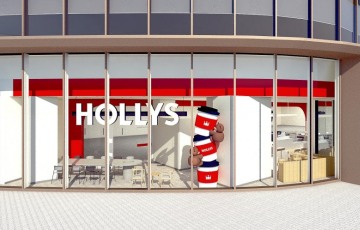

이미지 확대보기북한이 배포하는 악성코드는 두 가지다. 하나는 '북한기도(Pray for North Korea)', 다른 하나는 건강관리 앱으로 위장한 '블러드어시스턴트(BloodAssistant)'다. 그리고 이러한 악성코드가 배포된 URL에 대한 액세스는 대부분이 한국 사용자의 것으로, 사용하고 있는 OS와 브라우저의 조합은 윈도(Windows)와 크롬(Chrome)이다. 특히 멀웨어의 하나인 블러드어시스턴트가 배포된 URL은 페이스북을 통한 접근이 약 12%로 집계됐다.

먼저 언론인이 공격의 표적이 되면, 사용자는 뉴스 기사 등으로 단축 URL을 전송하게 된다. 보내온 URL은 전송용 페이지로 리다이렉트(Redirect) 처를 악성코드 배포 장소로 표시하기 때문에, URL의 생김새나 함께 표시되는 섬네일에서는 악성코드를 배포하는 페이지가 어느 것인지 알 수 없다.

이미지 확대보기

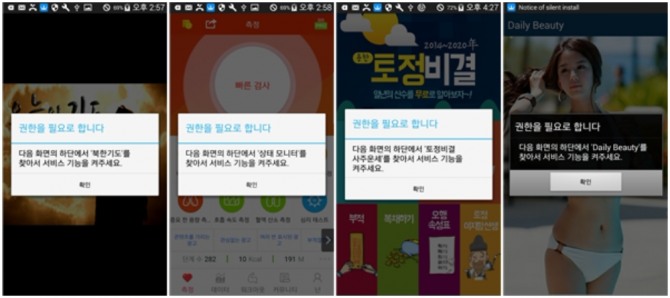

이미지 확대보기악성코드가 배포되는 페이지에는 APK 파일이 존재하고, 이것이 트로이목마를 피해자의 장치에 배포하게 된다. 다음 화면은 드롭퍼가 실행되는 순간을 스크린 샷 한 것이다.

이미지 확대보기

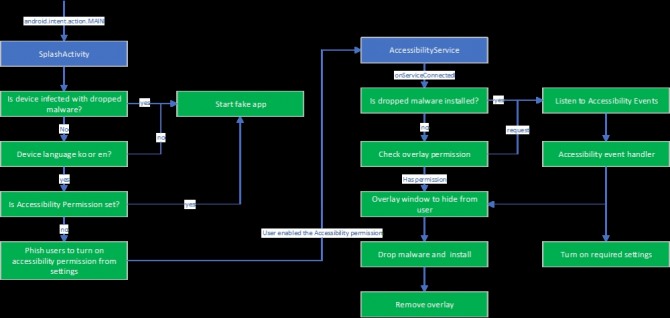

이미지 확대보기드롭퍼가 실행되면 먼저 대상 장치가 이미 악성코드에 감염되지 않았는지 체크하게 된다. 감염되지 않은 경우, 앱에 대한 접근권을 제공할지 여부가 표시되는데, 팝업 창을 클릭하는 것만으로도 앱은 권한을 얻게 된다.

이미지 확대보기

이미지 확대보기악성코드가 접근권을 취득하면 악성 프로그램은 기타 다양한 설정을 활성화하거나 트로이목마를 설치하기 시작한다. 그러나 그 모습을 사용자는 볼 수 없도록 악성 프로그램은 갑자기 동영상을 재생하는 등 강제적으로 다른 창을 표시한다. 그리고 이러한 동작을 감추기 위해 표시했던 창은 트로이목마를 설치한 이후에는 저절로 사라진다.

이미지 확대보기

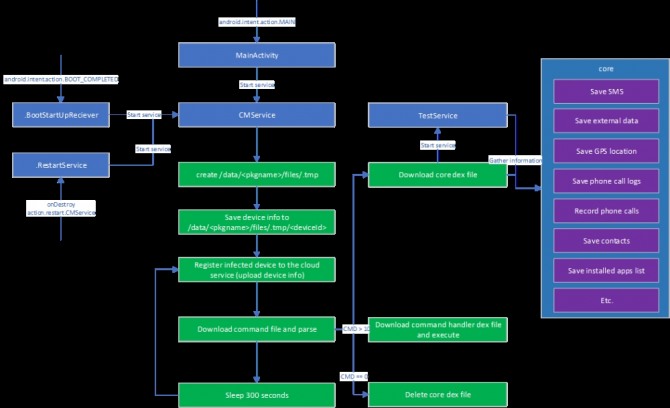

이미지 확대보기설치된 트로이목마는 데이터를 업로드하고 명령을 받기위한 제어 서버로 드롭박스(Dropbox)와 얀덱스(Yandex)를 사용하여 감염된 단말의 정보를 임시폴더에 저장하고 클라우드 상에 업로드한다. 이어 감염된 장치를 제어하기 위한 명령 및 기타 데이터를 포함하는 파일을 다운로드 받아 더 흉악한 기능을 익힐 수도 있는 것으로 드러났다. 이후 악성 프로그램 전체를 업데이트 하는 일도 가능하게 되며, 실제 '카카오톡 채팅 로그를 캡처'하는 것도 가능한 것으로 나타났다.

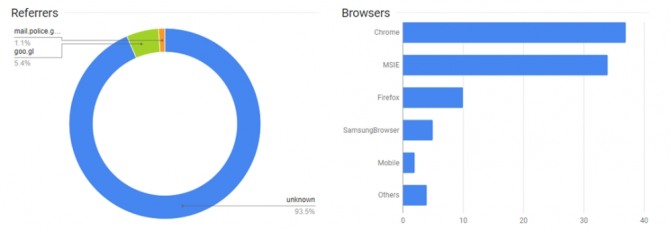

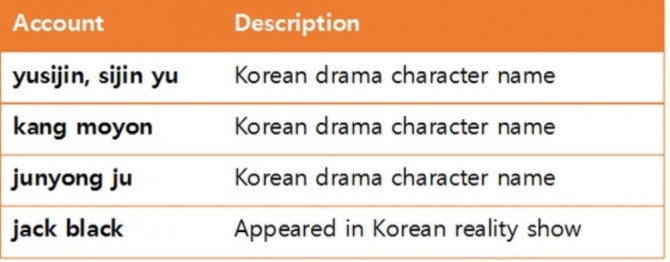

또한 이러한 악성 APK 파일은 동일한 구글 계정의 구글 드라이브 상에 업로드되어 있다는 사실도 밝혀졌다. 또 구글 드라이브의 주소는 SNS 계정이 이어졌던 것으로 조사됐는데, 이 계정을 통해 악성코드가 배포되는 웹 페이지의 단축 URL을 타깃으로 전송했던 것도 판명됐다. 심지어 악성코드를 배포한 그룹은 사용하는 클라우드 서비스 계정 이름에 한국의 드라마나 TV 프로그램 등을 사용하고 있기 때문에 한국 문화에 정통한 인물이라는 사실도 알 수 있다.

게다가 APF 분석을 진행하는 동안 한국에서는 사용하지 않고 오직 북한에서만 사용되는 '피형(혈액형)'이라는 단어도 발견됐으며, 악성코드의 확산에 사용된 계정에 연계되는 안드로이드(Android) 단말의 테스트 로그 파일 중에서 북한의 IP 주소도 발견되는 등 북한이 직접 주도했던 정황이 여지없이 드러났다.

이미지 확대보기

이미지 확대보기김길수 기자 gskim@g-enews.com

![[영상 시승] 전기차 고민이라면? 그냥 아이오닉 5 사~! 2024년형...](https://nimage.g-enews.com/phpwas/restmb_setimgmake.php?w=155&h=116&m=1&simg=2024042707324903509c35228d2f5175193150103.jpg)