친이란 해커조직, 스트라이커 공격 배후 자처…'인튠 악용·20만대 삭제'는 미확인 주장

미 사이버사령부 "이란 통신·센서망 교란"…60여개 핵티비스트도 텔레그램서 연합 공세

미 사이버사령부 "이란 통신·센서망 교란"…60여개 핵티비스트도 텔레그램서 연합 공세

이미지 확대보기

이미지 확대보기미국과 이스라엘의 대이란 군사작전이 물리적 전장을 넘어 사이버 공간으로 빠르게 번지고 있다. 친이란 국가 연계 해킹조직과 핵티비스트들은 미국과 이스라엘의 민간 기업, 산업제어시스템, 통신·에너지 인프라를 겨냥한 공격을 잇달아 주장하고 있고, 미국과 이스라엘도 이란의 통신·센서 네트워크를 교란하는 반격에 나섰다. 전쟁의 양상이 미사일과 드론, 공습을 넘어 데이터와 네트워크, 감시 체계까지 포함하는 다층 전장으로 확대되는 모습이다.

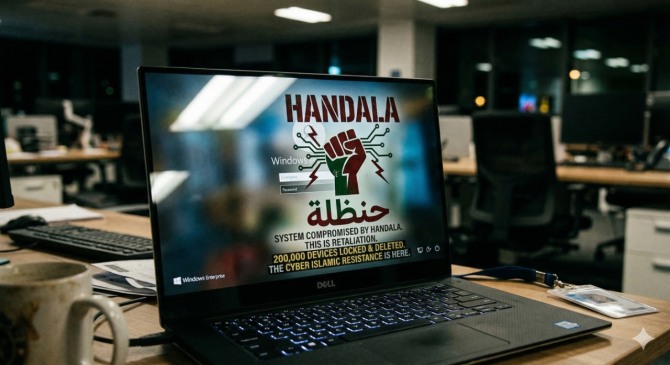

유로뉴스는 18일(현지 시각) 이란 전쟁 발발 이후 미국과 이스라엘을 겨냥한 사이버 공격이 국가 연계 조직과 핵티비스트를 축으로 빠르게 늘고 있다고 보도했다. 이 매체에 따르면 대표적 사례는 미국 의료기술 기업 스트라이커(Stryker)를 겨냥한 공격이다. 스트라이커는 지난 11일 사이버 공격으로 글로벌 네트워크에 장애가 발생했다고 확인했다. 월스트리트저널은 회사 여러 사무소 직원들의 로그인 화면에 친이란 해킹조직 '한다라(Handala)' 로고가 나타났다고 전했다.

다만 피해 규모는 아직 명확히 확인되지 않았다. 유로뉴스에 따르면 이번 공격은 스트라이커의 마이크로소프트 환경을 겨냥했지만, 실제 손상 범위와 복구 일정은 불분명하다. 한다라는 자신들이 마이크로소프트의 클라우드 관리 플랫폼 인튠(Intune)을 악용해 79개국에서 20만대가 넘는 기기를 원격 삭제했다고 주장했다. 그러나 이는 해커 측 주장일 뿐이며, 유로뉴스는 해당 내용을 확인하기 위해 마이크로소프트에 문의했다고 밝혔다. 한다라는 또 이번 공격이 이란 미나브의 여학교를 겨냥한 미사일 공격에 대한 보복이라고 주장했다.

친이란 조직의 사이버 공세는 단순한 기업망 교란에 그치지 않는다. 사이버보안업체 클라우드섹(CloudSek)은 이란 혁명수비대(IRGC)와 연계된 사이버어벤저스(CyberAv3ngers), APT33, APT55 등이 미국의 산업제어시스템을 겨냥하고 있다고 분석했다. 표적은 정수장, 전력망, 제조라인처럼 실제 물리 설비를 움직이는 핵심 시스템이다.

클라우드섹에 따르면 사이버어벤저스는 기본 설정 비밀번호를 이용해 산업용 장비에 침입한 뒤 악성코드를 설치하는 방식으로 움직이고 있다. APT33은 미국 에너지 기업의 여러 계정에 흔한 비밀번호를 대입해 접근을 시도한 뒤, 안전 시스템을 무력화하는 악성코드를 심으려 한 것으로 분석됐다. APT55는 미국 에너지·방산 분야 관련 인물들을 상대로 정보수집형 사이버 첩보 활동을 벌이고 있다고 유로뉴스는 전했다.

이란 정보부(MOIS)와 연계된 다른 조직들의 움직임도 감지된다. 유로뉴스는 머디워터(MuddyWater), APT34, 한다라 등이 이스라엘과 미국을 겨냥한 작전에 관여하고 있다고 보도했다. 특히 머디워터는 통신, 석유·가스, 정부기관을 노려 비밀번호를 확보한 뒤 이를 다른 공격자에게 넘기는 '초기 접근 브로커' 역할을 하는 것으로 소개됐다. 국가가 직접 통제하는 조직과 느슨한 외곽 세력이 동시에 움직이며 공격 범위를 넓히는 양상이다.

핵티비스트 진영의 결집도 이번 전쟁의 특징으로 꼽힌다. 클라우드섹은 '에픽 퓨리(Operation Epic Fury)' 개시 직후 60개가 넘는 핵티비스트 그룹이 동원돼 '사이버 이슬람 저항군(Cyber Islamic Resistance)'이라는 연합체를 꾸렸다고 밝혔다. 이들은 텔레그램 내 '전자 작전실(Electronic Operations Room)'을 중심으로 공격을 조율하는 것으로 전해졌다.

클라우드섹은 이 집단이 중앙의 직접 지휘보다 이념적 동기로 움직이기 때문에 추적이 어렵고, 국가 주도 조직보다 규율이 약해 민간 피해에 대한 제약도 적다고 평가했다. 또 기술적 깊이가 부족한 부분을 보완하기 위해 인공지능(AI)을 활용할 가능성이 큰 세력으로 지목했다. 유로뉴스에 따르면 SOCRadar는 이 연합체가 전쟁 초기 2주 동안 100개가 넘는 텔레그램 채널에서 600건 이상의 개별 공격을 주장했다고 집계했다.

이들은 이스라엘 방산기업 라파엘(Rafael)의 방공체계, 드론 탐지 서비스 비질에어(VigilAir), 텔아비브 호텔의 전기·수도 시스템 공격을 자처했다. 또 이란의 종교 앱 '바데사바 캘린더(BadeSaba Calendar)'를 해킹해 이용자들에게 "Help is on the way!" "It’s time for reckoning"이라는 알림을 보냈다고 주장했다. 다만 이 역시 상당수는 공개 채널상 주장에 근거한 것으로, 사안별로 검증 수준은 다르다.

미국과 이스라엘도 사이버전에서 물러서지 않고 있다. 미군 서열 1위인 댄 케인 장군은 지난 2일 발언에서 미 사이버사령부가 '에픽 퓨리'의 "first movers" 가운데 하나였다고 밝혔다. 그는 미 사이버사령부가 이란의 통신 및 센서 네트워크를 교란해 이란이 상황을 파악하고 부대를 조율하며 효과적으로 대응할 능력을 잃게 만들었다고 말했다. 다만 구체적인 작전 내용은 공개하지 않았다.

피트 헤그세스 미 국방장관도 지난 13일 별도 성명에서 미국이 이란전에서 AI와 사이버 도구를 활용하고 있다고 확인했다. 유로뉴스는 또 파이낸셜타임스를 인용해 이스라엘 정보요원들이 테헤란 전역에서 해킹한 교통 카메라의 정보를 활용해 아야톨라 알리 하메네이를 겨냥한 계획을 지원했다고 전했다. 사이버전이 단순한 서비스 마비나 정보 유출을 넘어, 현실의 표적 추적과 작전 보조 수단으로까지 확장되고 있음을 보여주는 대목이다.

전쟁의 외곽에서도 친이란 세력의 움직임은 확산하고 있다. 유로뉴스는 러시아 성향 해커조직 노네임057(16)이 이스라엘 지방자치단체, 정치권, 통신, 방산 관련 기관 웹사이트를 겨냥한 분산서비스거부(DDoS) 공격을 벌였다고 전했다. 또 이라크의 친이란 조직 '313 팀'은 쿠웨이트 정부 부처 웹사이트를, 디넷(DieNet)은 바레인·사우디아라비아·아랍에미리트 공항을 겨냥한 공격을 주장했다.

반면 친이스라엘 성향 그룹의 활동은 상대적으로 덜 부각된다. 유로뉴스는 '어나니머스 시리아 해커스(Anonymous Syria Hackers)'가 최근 이란 기술회사를 뚫고 페이팔 계정 관련 자격 증명과 이메일, 비밀번호를 유출했다고 주장했다고 전했다. 다만 SOCRadar는 이스라엘의 경우 독립적인 친이스라엘 핵티비스트 그룹은 상대적으로 존재감이 작고, 국가 차원의 작전이 중심이라고 평가했다.

이번 전쟁에서 확인되는 것은 사이버 공간이 더 이상 보조 전장이 아니라는 점이다. 국가 연계 조직은 산업·통신 인프라를 겨냥하고, 핵티비스트들은 느슨한 연합체를 이뤄 공격 속도와 범위를 넓히고 있다. 여기에 미국과 이스라엘도 AI와 사이버 도구를 결합한 반격을 병행하면서, 전장의 경계는 물리 공간과 디지털 공간 사이에서 빠르게 허물어지고 있다.

노정용 글로벌이코노믹 기자 noja@g-enews.com